Czy internet rzeczy może być bezpieczny? Przegląd najlepszych praktyk zabezpieczeń

W dobie pełnej cyfryzacji, Internet Rzeczy (IoT) stał się integralną częścią naszego życia. Od inteligentnych domów po sprzęt medyczny, urządzenia IoT ułatwiają codzienne czynności, ale niosą również ze sobą ryzyko związane z bezpieczeństwem. Jak więc możemy zabezpieczyć nasze urządzenia i zminimalizować ryzyko ataków hakerskich oraz utraty danych? W tym artykule przedstawimy kluczowe zasady i techniki, które pomogą ci chronić twoje urządzenia IoT.

1. Silne hasła to podstawa

Jednym z najprostszych, ale najskuteczniejszych sposobów zabezpieczenia urządzeń IoT jest stosowanie silnych haseł. Niestety, wiele osób używa prostych i łatwych do odgadnięcia haseł, co czyni je podatnymi na ataki. Zaleca się tworzenie haseł, które składają się z co najmniej 12 znaków, zawierających cyfry, wielkie i małe litery oraz znaki specjalne.

Warto również regularnie zmieniać hasła oraz unikać stosowania tych samych haseł na różnych urządzeniach. W przypadku problemów z zapamiętaniem haseł, warto rozważyć korzystanie z menedżera haseł, który pomoże w bezpiecznym przechowywaniu i generowaniu silnych haseł.

2. Aktualizacje oprogramowania

Producenci urządzeń IoT regularnie wydają aktualizacje oprogramowania, które zawierają poprawki bezpieczeństwa. Ignorowanie tych aktualizacji może prowadzić do poważnych luk w zabezpieczeniach, które mogą zostać wykorzystane przez hakerów. Upewnij się, że twoje urządzenia są zawsze na bieżąco z najnowszymi aktualizacjami.

Warto również skonfigurować urządzenia tak, aby automatycznie pobierały i instalowały aktualizacje, co znacznie ułatwi utrzymanie ich w bezpiecznym stanie. Regularne aktualizacje to kluczowy element ochrony przed nowymi zagrożeniami.

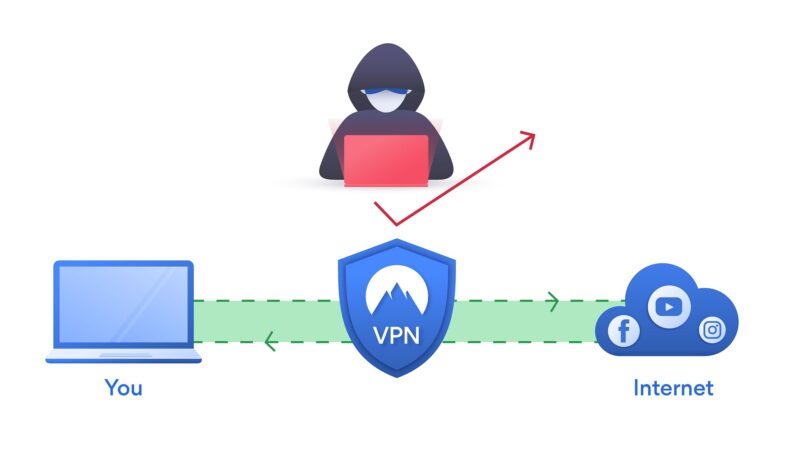

3. Segregacja sieci

Segregowanie urządzeń IoT na osobnych sieciach to kolejny skuteczny sposób na zwiększenie bezpieczeństwa. Wiele domów korzysta z jednego routera do podłączenia wszystkich urządzeń, co czyni je bardziej podatnymi na ataki. Tworząc osobną sieć dla urządzeń IoT, ograniczasz ich dostęp do głównej sieci, co utrudnia hakerom uzyskanie dostępu do wrażliwych danych.

Możesz również rozważyć korzystanie z gościnnej sieci Wi-Fi dla gości, co pozwoli na dodatkowe zabezpieczenie głównej sieci. W ten sposób, nawet jeśli gość przypadkowo zainfekuje swoje urządzenie, nie będzie to miało wpływu na twoje prywatne informacje.

4. Wybór zaufanych producentów

Nie wszystkie urządzenia IoT są równe. Wybierając sprzęt, warto zwrócić uwagę na reputację producenta oraz na to, jakie zabezpieczenia oferuje. Zaufani producenci często regularnie aktualizują swoje oprogramowanie i dostarczają wsparcie techniczne, co przekłada się na wyższy poziom bezpieczeństwa.

Przy wyborze urządzenia, warto również zasięgnąć opinii i sprawdzić recenzje innych użytkowników. Dzięki temu zyskasz pewność, że twój wybór będzie korzystny zarówno pod względem funkcjonalności, jak i bezpieczeństwa.

5. monitorowanie urządzeń

Regularne monitorowanie aktywności urządzeń IoT może pomóc w identyfikacji nietypowych zachowań, które mogą sugerować, że coś jest nie tak. Warto zainstalować oprogramowanie zabezpieczające, które umożliwi ci śledzenie aktywności sieci oraz wykrywanie potencjalnych zagrożeń.

W przypadku wykrycia nieznanych urządzeń podłączonych do twojej sieci, powinieneś natychmiast podjąć działania, aby je zablokować i zidentyfikować źródło problemu. Im szybciej zareagujesz na zagrożenie, tym mniejsze ryzyko utraty danych.

Podsumowanie

Bezpieczeństwo urządzeń IoT jest kwestią, której nie można lekceważyć. W miarę jak technologia się rozwija, a liczba połączeń wzrasta, tak samo rośnie ryzyko ataków. Stosując się do powyższych zasad — silne hasła, regularne aktualizacje, segregacja sieci, wybór zaufanych producentów oraz monitorowanie urządzeń — możesz znacznie zwiększyć poziom zabezpieczeń swoich urządzeń IoT.

Nie zapominaj, że bezpieczeństwo to proces, który wymaga stałej uwagi. Im bardziej świadomi będziemy zagrożeń, tym lepiej będziemy w stanie chronić nasze dane i prywatność w tym coraz bardziej połączonym świecie.